Wie können wir Ihnen heute helfen?

Veröffentlichen von MyWorkDrive mit Nginx Proxy/Reverse Proxy

Inhalt

Installation

Windows

Eine Windows-Installation von nginx weist Einschränkungen auf, die wir nicht unterstützen konnten. Hier ist eine Liste dieser Einschränkungen:

Bekannte Probleme

- Obwohl mehrere Worker gestartet werden können, führt nur einer davon tatsächlich eine Arbeit aus.

- Die UDP-Proxy-Funktionalität wird nicht unterstützt.

Mögliche zukünftige Erweiterungen

- Wird als Dienst ausgeführt.

- Verwenden der E/A-Abschlussports als Methode zur Verbindungsverarbeitung.

- Verwenden mehrerer Arbeitsthreads innerhalb eines einzelnen Arbeitsprozesses.

Linux

Wir werden nginx unter Linux installieren. Hier ist ein Link mit Anweisungen zur Basisinstallation von nginx, abhängig von Ihrer Linux-Variante: https://docs.nginx.com/nginx/admin-guide/installing-nginx/installing-nginx-open-source/

Aufbau

Reverse-Proxy

Anstatt unsere Cloud-Web-Connector Für einen Reverse-Proxy könnte ein Nginx-Server in Ihrer Umgebung genutzt werden. Hier ist ein Beispiel für eine Nginx-Konfiguration, die verwendet werden könnte:

Server

#Konfiguriert den Server so, dass er sowohl auf IPv6 als auch auf IPv4 auf 443/SSL hört

hören [::]:443 ssl ipv6only=on;

hören Sie 443 SSL;

#Konfiguriert den Speicherort des SSL-Zertifikats. In diesem Beispiel wird ein vorhandenes Zertifikat verwendet, anstatt Let’s Encrypt zu nutzen.

SSL-Zertifikat /etc/nginx/certificates/cert.cer;

SSL-Zertifikatsschlüssel /etc/nginx/certificates/key.key;

Wurzel /var/www/html;

Servername _;

#Konfiguriert Ihre Nginx-DNS-Adresse so, dass sie auf Ihren Clusternamen (oben konfiguriert) verweist und den Datenverkehr zusammen mit den zugehörigen Headern an diesen weiterleitet.

Standort / {

Proxy-Passwort https://MWD-Server1.domain.tld:443;

Proxy_http_Version 1.1;

Proxy_Set_Header Aktualisieren Sie $http_upgrade;

proxy_set_header Verbindung „Upgrade“;

Proxy_set_header Host $host;

Proxy_Cache_Bypass $http_upgrade;

}

}

#Der folgende Block leitet den gesamten http-Verkehr an https weiter

Server {

hören Sie 80;

hören [::]:80;

Servername _;

Rückgabe 301 https://$host$request_uri;

}

Lastenausgleicher

Wenn Sie Nginx als Reverseproxy nutzen, können Sie durch die Konfiguration von MyWorkDrive in einem Active-Active-Cluster mit der folgenden Nginx-Konfiguration einen Lastenausgleich zwischen beiden erreichen:

#Konfiguriert den Namen Ihres Clusters (in diesem Beispiel „Cluster“), legt die Methode zur Identifizierung eindeutiger Sitzungen fest (in diesem Beispiel das Hashen der Remote-IP in Binärzahlen), legt die Serveradressen und Ports in Ihrem Cluster fest

Upstream-Cluster {

Hash $binary_remote_addr;

Server MWD-Server1.domain.tld:443;

Server MWD-Server2.domain.tld:443;

}

Server {

#Konfiguriert den Server zum Abhören von 443/SSL auf IPv6 und IPv4

hören [::]:443 ssl ipv6only=on;

hören Sie 443 SSL;

#Konfiguriert den Speicherort des SSL-Zertifikats. In diesem Beispiel wird ein vorhandenes Zertifikat verwendet, anstatt Let’s Encrypt zu nutzen.

SSL-Zertifikat /etc/nginx/certificates/cert.cer;

SSL-Zertifikatsschlüssel /etc/nginx/certificates/key.key;

Wurzel /var/www/html;

Servername _;

#Konfiguriert Ihre Nginx-DNS-Adresse so, dass sie auf Ihren Clusternamen (oben konfiguriert) verweist und den Datenverkehr zusammen mit den zugehörigen Headern an diesen weiterleitet.

Standort / {

Proxy-Passwort https://Cluster;

Proxy_http_Version 1.1;

Proxy_Set_Header Aktualisieren Sie $http_upgrade;

proxy_set_header Verbindung „Upgrade“;

Proxy_set_header Host $host;

Proxy_Cache_Bypass $http_upgrade;

}

}

#Der folgende Block leitet den gesamten http-Verkehr an https weiter

Server {

hören Sie 80;

hören [::]:80;

Rückgabe 301 https://$host$request_uri;

}

SSL

Öffentliches Zertifikat

Nginx verfügt über Anweisungen zum Installieren eines eigenen Zertifikats. Die Anweisungen finden Sie hier: https://nginx.org/en/docs/http/configuring_https_servers.html

Lassen Sie uns das Zertifikat verschlüsseln

Nginx bietet Anweisungen zur Installation des Let’s Encrypt-Clients, um ein kostenloses SAN-Zertifikat für Ihre Domain zu erhalten. Die Anweisungen finden Sie hier: https://www.nginx.com/blog/using-free-ssltls-certificates-from-lets-encrypt-with-nginx/

Selbstsigniertes MyWorkDrive-Zertifikat

Die Verwendung eines Let’s Encrypt-Zertifikats oder Ihres eigenen öffentlichen Zertifikats für Ihren Reverseproxy ermöglicht es dem MyWorkDrive-Administrator, ein selbstsigniertes Zertifikat zu verwenden und eine End-to-End-Verschlüsselung zwischen nginx und MyWorkDrive zu nutzen. So aktivieren Sie ein selbstsigniertes Zertifikat in MyWorkDrive:

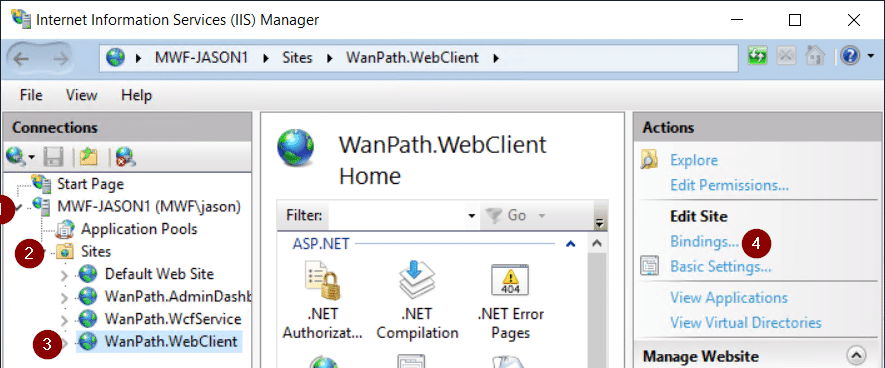

- Öffnen Sie IIS und erweitern Sie die Sites Ihres Servers

- Sites erweitern

- Wählen Sie WanPath.WebClient

- Klicken Sie im rechten Bereich auf Bindungen

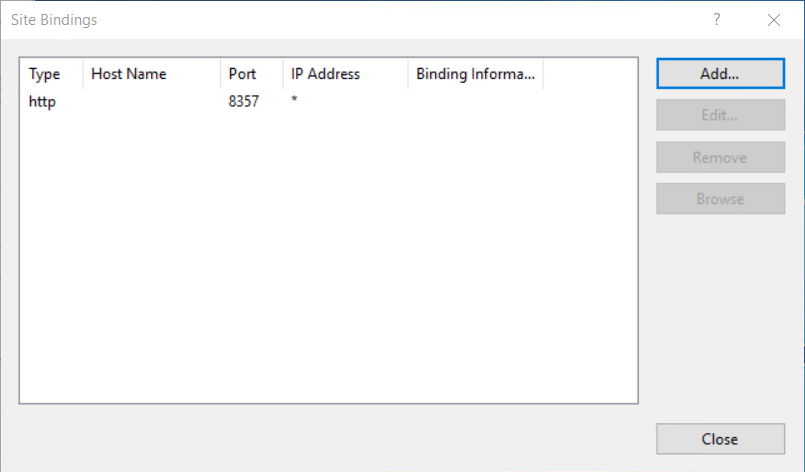

5. Klicken Sie auf der Bindungsseite auf „Hinzufügen…“

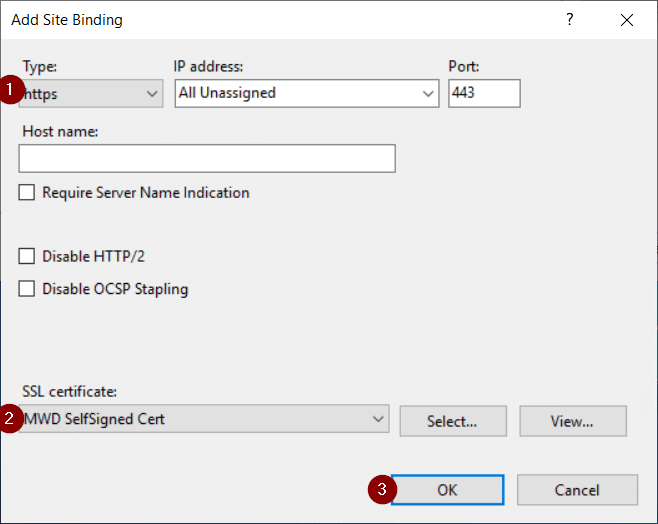

6. Ändern Sie auf der Seite „Site-Bindung hinzufügen“ den Typ in https. Belassen Sie IP-Adresse und Port als Standard.

7. Wählen Sie unter SSL-Zertifikat MWD SelfSigned Cert

8. Wählen Sie OK.

9. Bearbeiten Sie Ihre Nginx-Konfiguration so, dass sie auf Ihren MyWorkDrive-Server verweist, und geben Sie Port 443 manuell an.

Referenzen finden Sie unter

https://docs.nginx.com/nginx/admin-guide/web-server/reverse-proxy/