Hoe kunnen we u vandaag helpen?

SAML Single Sign On-configuratie – Okta

De instructies in dit artikel zijn alleen van toepassing op MyWorkDrive-installaties waarbij Active Directory wordt gebruikt voor gebruikersidentiteit. SAML SSO-configuratie is alleen vereist/ondersteund bij gebruik van Active Directory. Entra ID-installaties gebruiken een native Microsoft-login.

MyWorkDrive SAML-overzicht

Security Assertion Markup Language (SAML) is een open standaard voor het uitwisselen van authenticatie- en autorisatiegegevens tussen partijen, met name tussen een identiteitsprovider en een serviceprovider. Zoals de naam al aangeeft, is SAML een op XML gebaseerde opmaaktaal voor beveiligingsbeweringen (statements die serviceproviders gebruiken om beslissingen over toegangscontrole te nemen).

MyWorkDrive Server 5.1 introduceerde naast ADFS (dat apart wordt geconfigureerd) op SAML gebaseerde Web File Manager Single Sign On (SSO). Voor SAML fungeert MyWorkDrive als een Service Provider (SP) terwijl de SSO fungeert als de identiteitsprovider (IdP).

Dit document biedt gestroomlijnde MyWorkDrive-integratie met Okta Single Sign-On vanaf versie 5.2. Voor versie 5.0 of om SAML handmatig te configureren bekijk hier ons gedetailleerde SAML-configuratieartikel

Deze instructies zijn ook online beschikbaar in de Okta-toepassingsmap.

MyWorkDrive Okta Single Sign-On instellen

MyWorkDrive staat vermeld als goedgekeurde bedrijfstoepassing in Okta. Zoek bij het toevoegen van de applicatie gewoon naar "MyWorkDrive" vanuit de toepassingszoekfunctie.

De enige informatie die u hoeft te verstrekken, is uw openbare URL om de configuratie te starten.

Merk op dat onze onderstaande instructies gestroomlijnd zijn en dat we vanaf MyWorkDrive Server versie 5.2 eenvoudig de URL "Identity Provider Metadata URL" van de Okta-portal kunnen invoeren om MyWorkDrive automatisch te configureren voor Okta Single sign-on.

Vereisten voor Okta SSO

- MyWorkDrive Server 5.2 of hoger.

- Een Okta-account met beheerdersrechten.

- Zorg ervoor dat gebruikers een upn-achtervoegsel hebben toegepast op de domeinnaam die overeenkomt met de Okta Login-naam, zodat de gebruikers met hun e-mailadres kunnen inloggen op uw MyWorkDrive-server.

- Zorg ervoor dat de MyWorkDrive-server wordt vertrouwd voor delegatie volgens onze Delegatie artikel

- Zorg ervoor dat uw MyWorkDrive-server toegankelijk is via internet voor client-login (web, mobiel, kaartstation). Schakel de Cloud Web Connector in of stel uw eigen openbare SSL-certificaat en hostnaam in die naar uw MyWorkDrive-server wijzen via poort 443 (SSL) Bekijk ondersteuningsartikel.

Aanmeldingsstroom

Hieronder wordt de gebruikersaanmeldingsstroom voor MyWorkDrive vanaf een identiteitsprovider (IdP) uitgelegd:

- Er wordt aangenomen dat alle gebruikers inloggen op de ldP met hun UPN-achtervoegsel (bijv. @uwdomein.com) en dat dit overeenkomt met hun Active Directory-gebruikersnaam UPN.

- Uw MyWorkDrive-server gebruikt uw eigen hostnaam en SSL-certificaat (*.MyWorkDrive.net wordt niet ondersteund voor SAML).

- De gebruiker klikt op de MyWorkDrive assertion consumer service URL (bijv. https://YourMWDserver.yourdomain.com/SAML/AssertionConsumerService.aspx) als de single sign-on URL.

- Als de gebruiker nog niet is aangemeld bij de ldP, leidt de MyWorkDrive-server de gebruiker om naar de SSL-service om in te loggen.

- Na bevestiging genereert de IdP-service een geldig SAML-antwoord en leidt de gebruiker terug naar MyWorkdrive om het SAML-antwoord te verifiëren.

- Als de gebruikersauthenticatie met succes is gevalideerd, worden ze automatisch aangemeld bij MyWorkDrive Web File Manager van hun bedrijf.

SAML MyWorkDrive Okta-configuratiestappen

- Log in op Okta met een beheerdersaccount en klik op de knop Beheerder.

- Klik in het beheerdersdashboard op de snelkoppeling "Applicaties toevoegen".

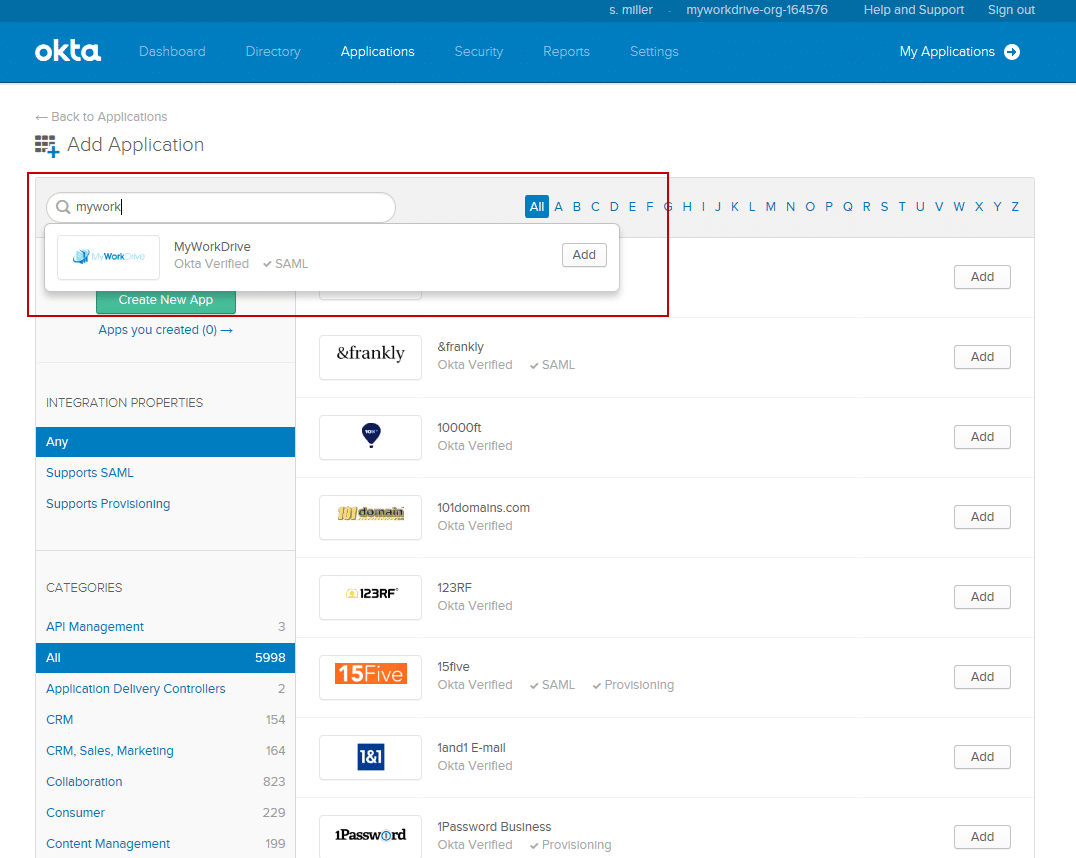

- Zoek in het vak "Zoeken naar een toepassing" naar "MyWorkDrive" (geen spaties). Het wordt automatisch aangevuld terwijl u typt. Wanneer u het venster met ons logo ziet, klikt u op de knop Toevoegen.

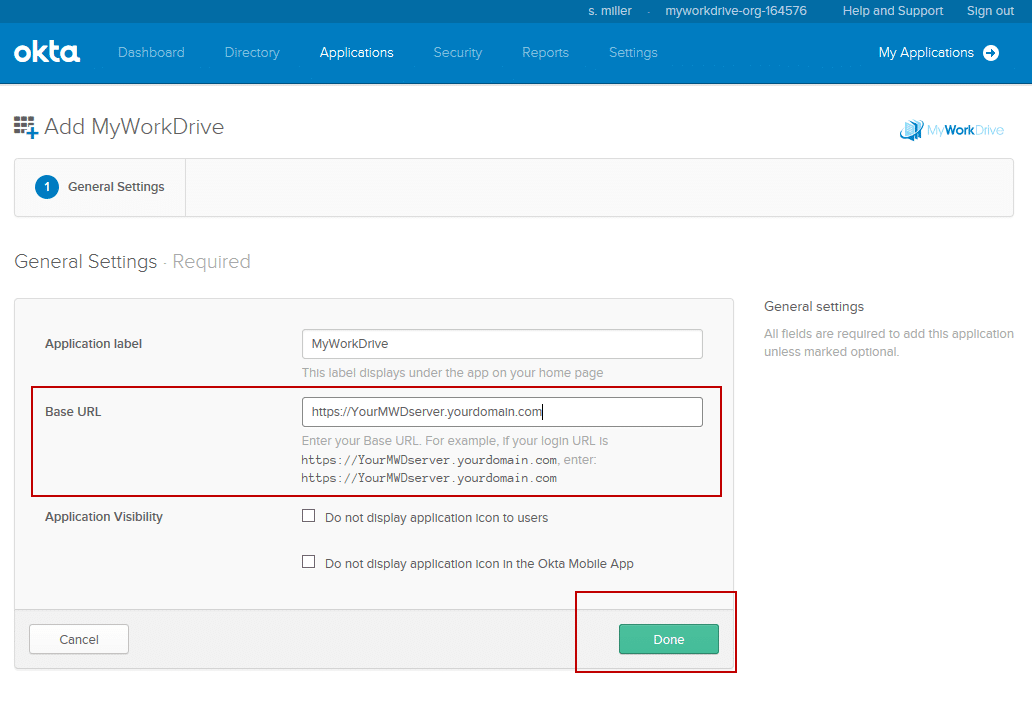

- Op het applicatielabel moet "MyWorkDrive" staan

- Typ of plak in het veld Basis-URL de openbare URL zoals weergegeven in het voorbeeld, bijv https://share.mycompany.com Houd er rekening mee dat SAML/SSO niet wordt ondersteund op onze Cloud Web Connector met behulp van myworkdrive.net-URL's.

- Stel optioneel de opties voor toepassingszichtbaarheid in volgens uw organisatiebeleid en klik op Gereed.

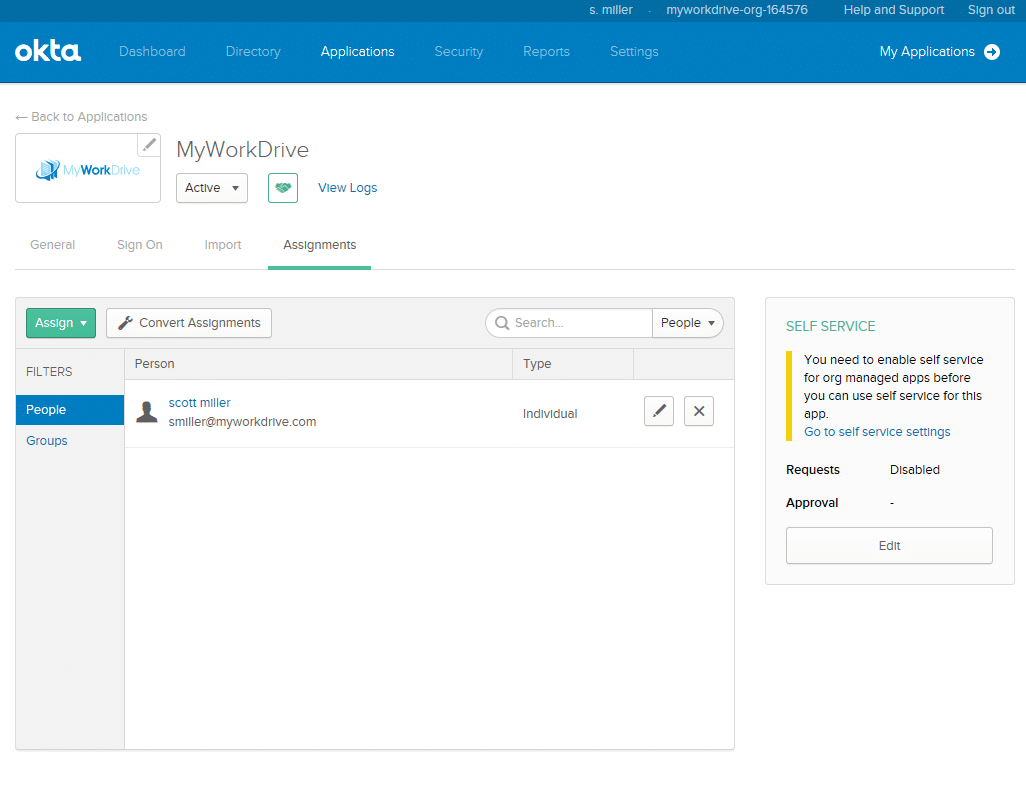

Okta zou nu de pagina met toepassingsdetails moeten laden, waar u de juiste gebruikers/groepen toegang kunt toewijzen. Okta werkt echter niet totdat u de installatie in MyWorkDrive voltooit. We raden aan om op dit moment minimaal één testgebruiker toe te wijzen.

Okta zou nu de pagina met toepassingsdetails moeten laden, waar u de juiste gebruikers/groepen toegang kunt toewijzen. Okta werkt echter niet totdat u de installatie in MyWorkDrive voltooit. We raden aan om op dit moment minimaal één testgebruiker toe te wijzen.

Om de Okta-installatie in MyWorkDrive te voltooien, moet u de metagegevens-URL van de identiteitsprovider van Okta ophalen en invoeren in MyWorkDrive.

Om de Okta-installatie in MyWorkDrive te voltooien, moet u de metagegevens-URL van de identiteitsprovider van Okta ophalen en invoeren in MyWorkDrive.

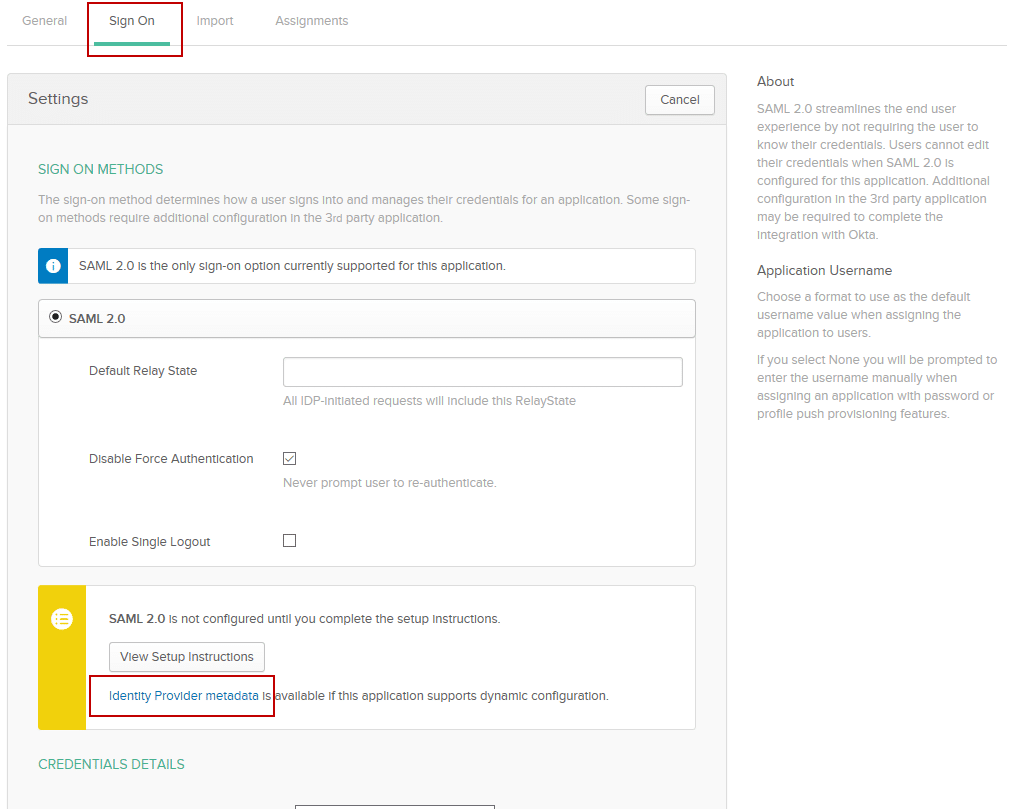

- Klik op het tabblad Aanmelden op de pagina met Okta-toepassingsdetails.

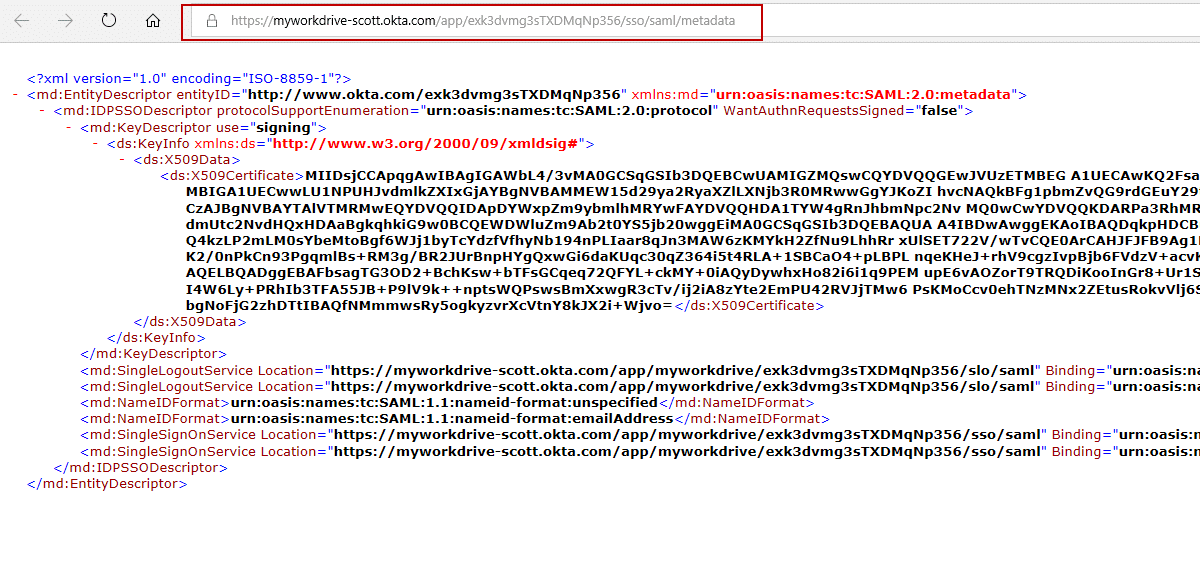

- Klik op de link met de tekst 'Identity Provider Metadata'. Hierdoor wordt een nieuw browsertabblad/-venster geopend en worden de metagegevens weergegeven. U moet deze URL invoeren (kopiëren/plakken) in MyWorkDrive. Laat dat raam voorlopig open.

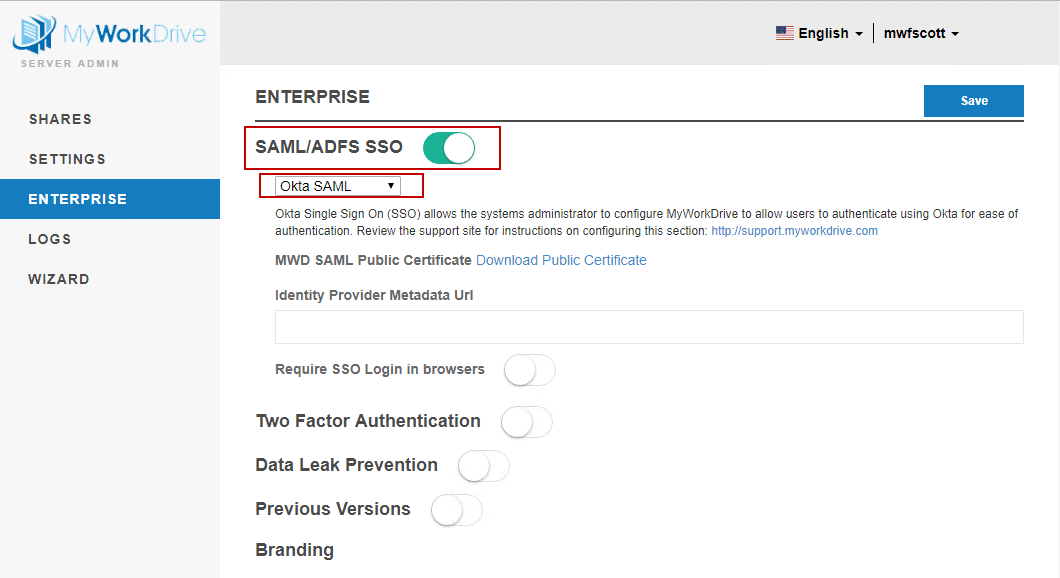

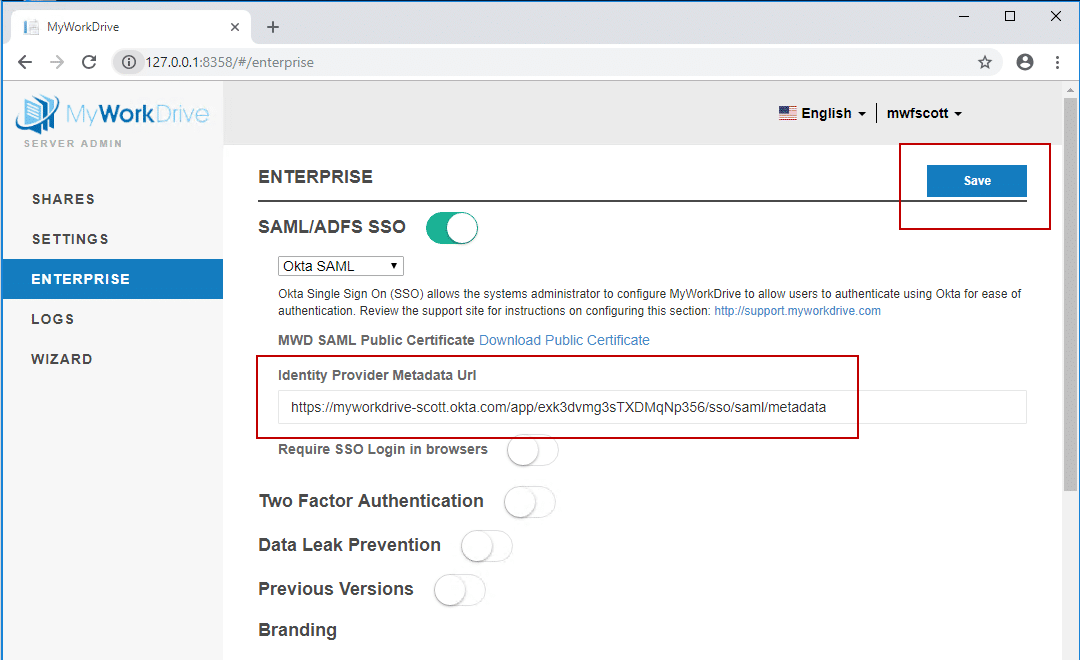

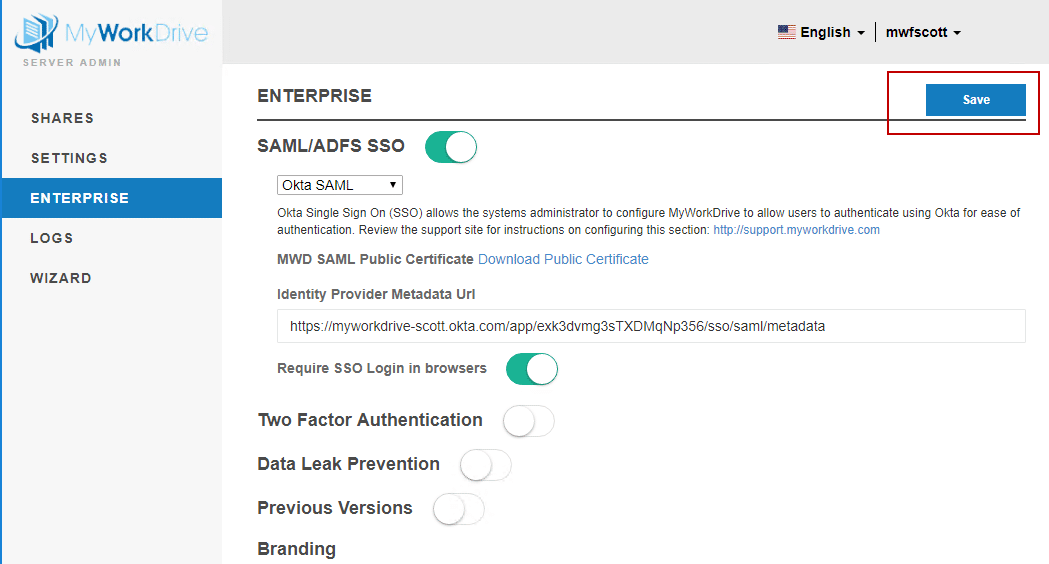

- Log in op Admin voor uw MyWorkDrive Server en kies het Enterprise-gedeelte.

- Schakel de nieuwe SAML/ADSFS SSO-optie in en selecteer Okta SAML in de vervolgkeuzelijst. Voor het gedeelte Enterprise-opties is een Enterprise-licentie vereist.

- Voer de Identity Provider Metadata-URL in die u hierboven in een nieuw browservenster hebt geopend.

De URL ziet er als volgt uit: https://myworkdrive-youroktaaccount.okta.com/app/exk3dvmg3sTXDMqNp356/sso/saml/metadata - Klik op Opslaan.

- Als u dat niet eerder deed, wijst u een gebruiker toe aan MyWorkDrive in Okta voor testen met de juiste UPN-instellingen, zodat hun Okta-aanmeldings-e-mailadres overeenkomt met MyWorkDrive.

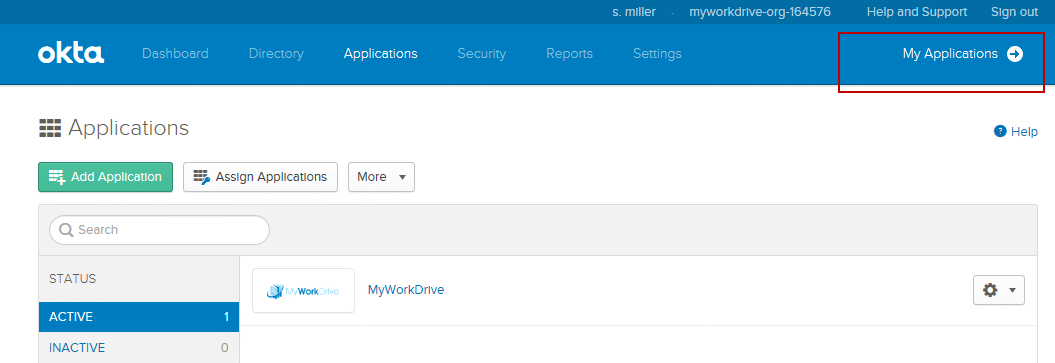

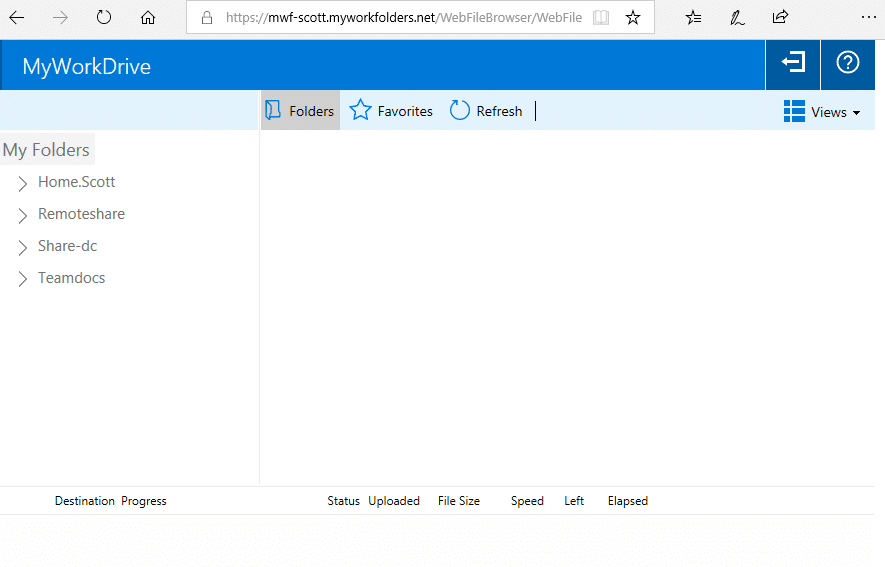

Toegang testen vanuit Okta

Nadat u een testgebruiker hebt toegewezen, logt u in op Okta met uw testgebruiker (of als u uw eigen gebruiker gebruikt, klikt u eerst op "Mijn applicaties" om als gebruiker te starten in plaats van te bewerken). Onthoud dat uw Okta-gebruikerslogin moet overeenkomen met uw MyWorkDrive-login.

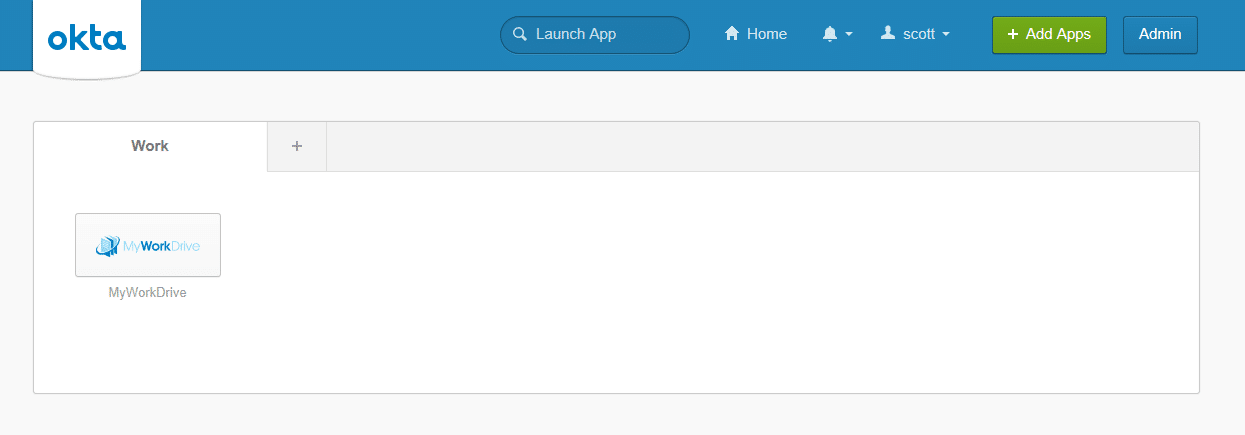

Klik in de applicatielijst op de MyWorkDrive applicatie (logo).

De gebruiker wordt automatisch aangemeld bij uw MyWorkDrive-browser Web File Manager.

U heeft de Okta SAML SSO-installatie voor MyWorkDrive voltooid. U kunt nu de rest van uw gebruikers/groepen naar wens toewijzen.

Als u shares in de mappenlijst mist wanneer u inlogt via de SAML-provider, is de reden daarvoor ontbrekende of onjuiste instellingen voor serverdelegatie. Zorg ervoor dat de MyWorkDrive-server wordt vertrouwd voor delegatie volgens onze Delegatie artikel.

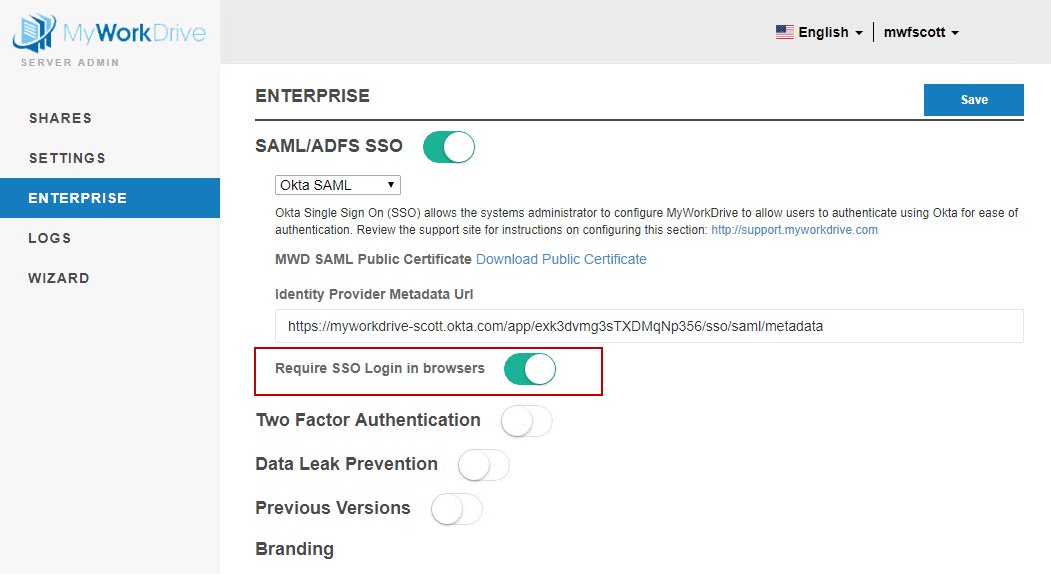

Optionele stap - SSO-aanmelding in browsers vereisen

Als u wilt dat gebruikers inloggen op Web File Manager via Okta, selecteert u de optie in My Work Drive Admin, Enterprise sectie voor "SSO-aanmelding vereisen"

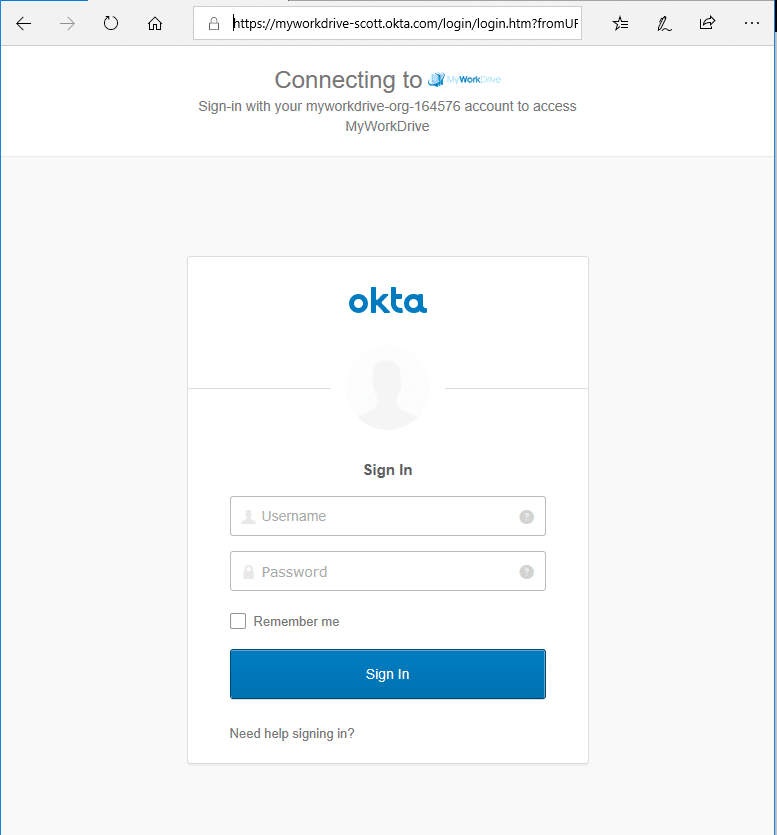

Wanneer deze optie is geselecteerd, wordt de gebruiker gevraagd zich aan te melden bij Okta als hij niet is aangemeld en toegang te krijgen tot MyWorkDrive Web File Manager.

Als deze optie niet is geselecteerd, kunnen gebruikers inloggen via de reguliere inlogpagina en door de applicatielink in Okta te volgen.

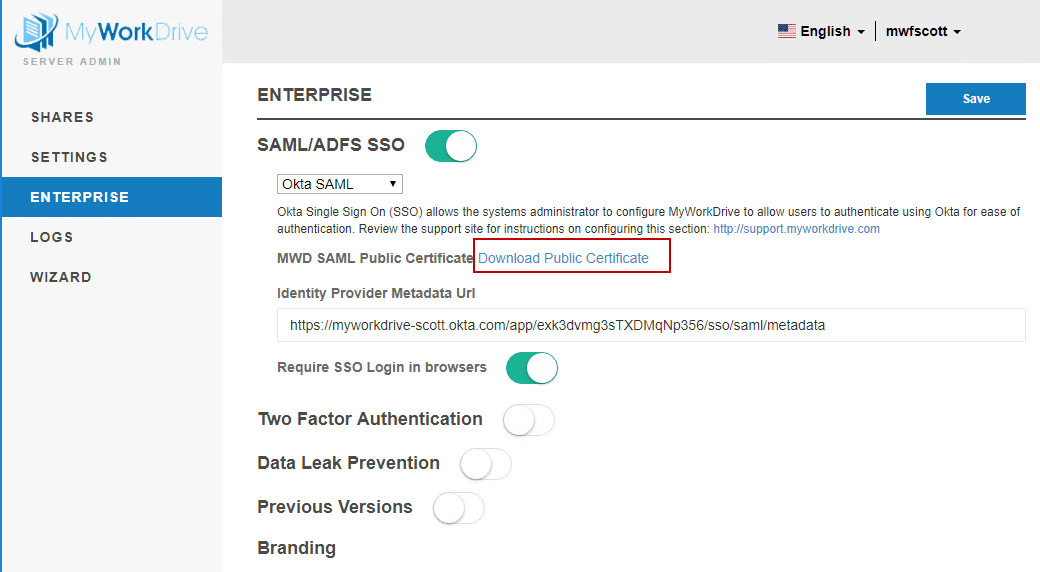

Optionele stap – Eén keer uitloggen

Single Logout zorgt ervoor dat als een gebruiker uitlogt bij Okta, deze ook wordt uitgelogd bij MyWorkDrive Web File Manager. Er zijn verschillende aanvullende stappen als u Single Logout wilt configureren.

Download het openbare certificaat van MyWorkDrive naar uw lokale computer. Kies in de Admin-sectie het Enterprise-tabblad en als u SAML/ADFS SSO hebt ingeschakeld en Otka hebt geselecteerd in de vervolgkeuzelijst, ziet u de Download Public Certificate-link. Je moet dit in een volgende stap in Okta uploaden.

De download wordt geleverd als een ZIP-bestand. Zoek dit bestand (meestal in Downloads) en pak het MWD.CER-bestand uit

Ga nu verder naar Okta.

- Log in bij Okta, klik op Admin om over te schakelen naar de Admin View, vervolgens op Applications en klik op MyWorkDrive in de lijst met applicaties.

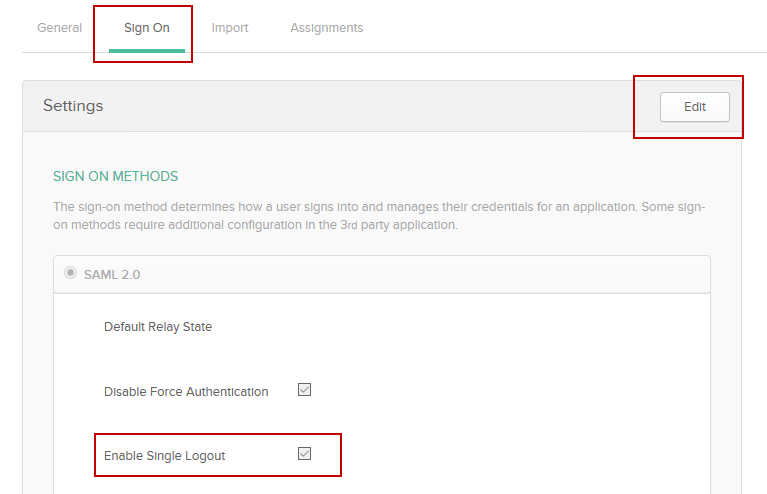

- Klik op het tabblad "Aanmelden", klik op Bewerken in de rechterbovenhoek van het vak.

- Vink het vakje aan voor "Enkele afmelding inschakelen".

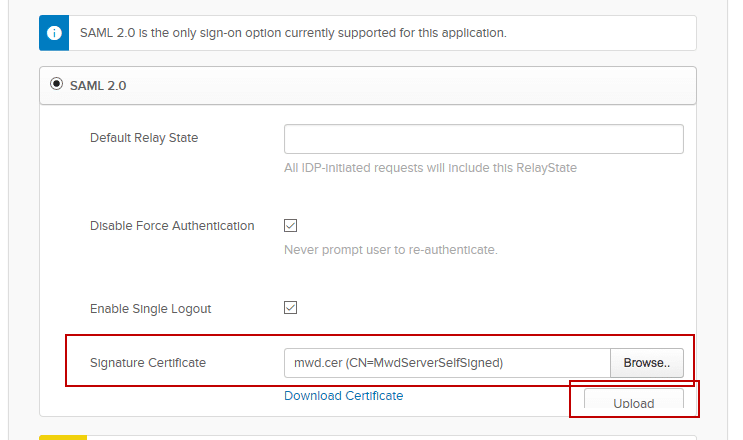

- Hierdoor wordt het vak Handtekeningcertificaat zichtbaar.

- Blader naar het MWD.CER-bestand dat u zojuist hebt uitgepakt en upload het.

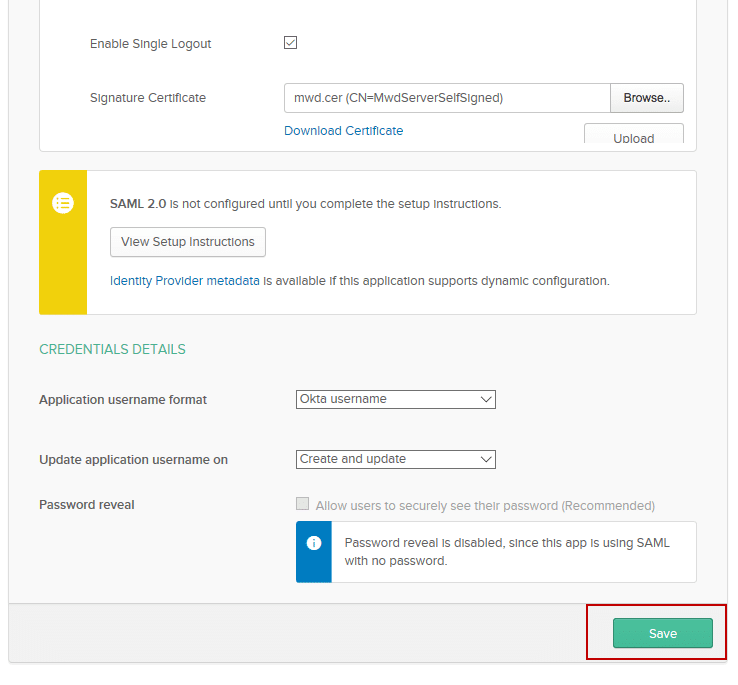

Scroll naar beneden en klik op Opslaan rechtsonder na het uploaden.

- Het Okta-gedeelte van Single Logout-configuratie is nu voltooid.

Ga terug naar MyWorkDrive

- Laad de Admin tools voor MyWorkDrive.

- Klik in het Enterprise-gedeelte van MyWorkDrive Admin op Opslaan om de metagegevens in de metagegevens-URL van de identiteitsprovider te vernieuwen, nadat u Single Logout hebt ingeschakeld, het certificaat hebt geüpload en in Okta hebt opgeslagen.

Dit zorgt ervoor dat uw MyWorkDrive wordt bijgewerkt via de metagegevens-URL van de identiteitsprovider met de uitlog-URL's en certificaatinstellingen.

Gefeliciteerd, Single Logout is nu ingeschakeld. Als u zich afmeldt bij Okta, wordt u afgemeld bij Web File Manager van de MyWorkDrive-browser.