Que peut-on faire pour vous aider aujourd'hui?

Guide de configuration du mode de service de modification en ligne de SharePoint Office

Guide de configuration du mode de service de modification en ligne de SharePoint Office

Serveur MyWorkDrive 6.1.1 ou supérieur Requis :

L'option Mode de service de modification de SharePoint Office Online fonctionne en copiant temporairement le fichier à modifier à l'aide de l'API Azure Graph exécutée en tant que service d'application AAD avec des autorisations sur un site SharePoint Online dédié. Un verrou de fichier est placé sur le fichier sur site, surveillé pour les modifications et coéditions et enfin, supprimé une fois la modification terminée à partir du site SharePoint. Contrairement à notre option OneDrive, l'option SharePoint Editing centralise les fichiers temporaires sur un seul site au lieu de les placer dans le dossier OneDrive de chaque utilisateur et ne nécessite aucune autorisation utilisateur sur le site SharePoint.

Avec l'option SharePoint Office Editing, les clients devront spécifier un site SharePoint pour stocker les documents temporaires et le sécuriser avec des autorisations uniquement pour les propriétaires du site SharePoint et l'application Azure AD dédiée. En le verrouillant uniquement aux propriétaires de sites SharePoint et à leur propre inscription à l'application Azure AD, les administrateurs garantissent le plus haut niveau de sécurité.

Le mode Application Service utilise le nouveau rôle d'autorisation d'application Azure Graph Site.Selected. Microsoft graph offre désormais la possibilité d'accorder des autorisations granulaires à l'aide des nouveaux sites d'API Graph. Autorisation d'application sélectionnée pour chaque application AAD Inscription au lieu d'accorder une autorisation pour tous les sites du locataire. L'autorisation de l'API Azure Graph – Sites.Selected – ne donne accès à aucune collection de sites SharePoint pour l'application à moins que l'application AAD n'ait reçu en plus les rôles d'autorisation : (lecture/écriture) par un administrateur SharePoint. Aucune autorisation ou délégation d'utilisateur ne sera nécessaire sur le site SharePoint Online. Le nouveau site d'API Azure Graph. Le mode de service d'application MyWorkDrive Azure AD sélectionné offre les avantages de sécurité suivants :

- Aucun accès utilisateur au site SharePoint ou aux fichiers temporaires

- L'enregistrement d'application Azure AD n'accordait des droits qu'à un site dédié contrôlé par les propriétaires SharePoint (pas d'accès à d'autres sites, fichiers ou connexions SharePoint).

- Les utilisateurs modifient en ligne à l'aide d'un lien de partage temporaire verrouillé par l'organisation sans aucune autorisation sur le site SharePoint Online.

- Les propriétaires de sites SharePoint peuvent restaurer des fichiers temporaires ou vider automatiquement la corbeille à l'aide de Power Automate.

Contenu

- Étape 1 : configuration du site SharePoint

- Étape 2 : Enregistrement de l'application Azure AD personnalisée

- Étape 3 : accorder des autorisations d'application de site SharePoint

- Étape 4 : configuration du serveur MyWorkDrive

- Processus de verrouillage et de surveillance des fichiers

- Paramètres de délai d'expiration de la session

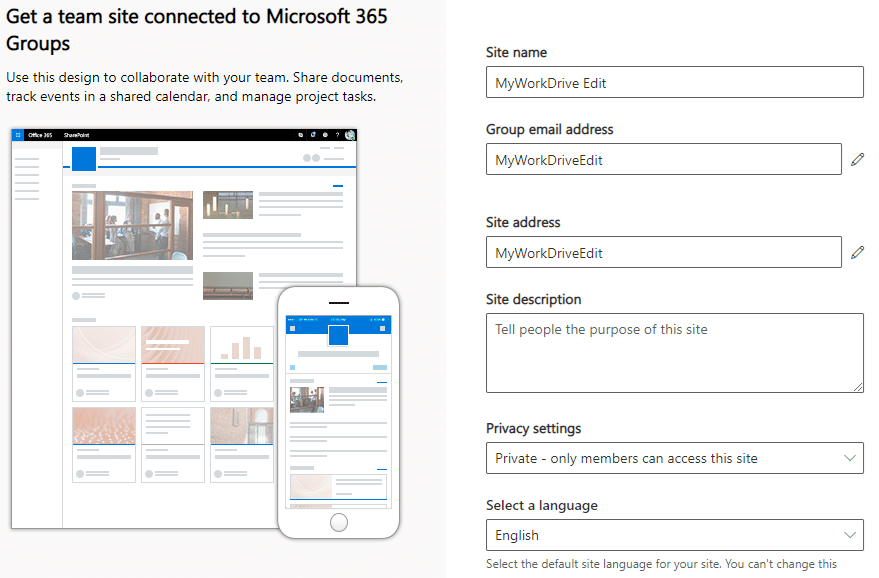

Créer un site un site d'équipe dans SharePoint Online - notez l'URL : par exemple https://wanpath.sharepoint.com/sites/MyWorkDriveEdit

Indiquez le nom du site, les paramètres de confidentialité (privé - seuls les membres peuvent accéder à ce site).

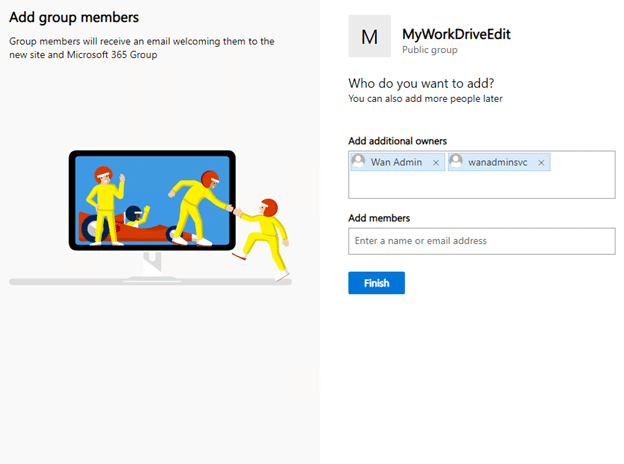

Spécifiez tous les propriétaires supplémentaires :

Supprimez les autorisations, les composants et les vues selon vos besoins :

Lancement rapide des paramètres du site, désactiver ou modifier :

- Supprimer le bloc-notes, les conversations, les pages, le contenu du site

- Supprimer des fonctionnalités : /sites/MyWorkDriveEdit/_layouts/15/ManageFeatures.aspx

- Contenu suivant

- Recommandations SharePoint

- Pages du site

- Type de contenu de tâche de workflow

- Bibliothèques et listes de sites : /sites/MyWorkDriveEdit/_layouts/15/mcontent.aspx

Personnaliser les documents : Paramètres avancés : Ouvrir les documents dans le navigateur, Rendre disponible la commande Nouveau dossier : Non, Rechercher : Non, Disponibilité hors ligne : Non

Paramètres de partage de sites :

- Seuls les propriétaires de sites peuvent partager des fichiers, des dossiers et le site

- Autoriser les demandes d'accès : désactivé

Notez l'URL du site : cela sera nécessaire plus tard lors de la configuration de l'enregistrement de l'application Azure AD et sur le serveur MyWorkDrive - par exemple https://company.sharepoint.com/sites/MyWorkDriveEdit

Étape 2 : Enregistrement de l'application Azure AD personnalisée

Chaque organisation aura besoin de son administrateur global Azure AD pour créer un enregistrement d'application Azure AD avec uniquement l'accès de l'API Microsoft Graph à Sites.Selected.

Note de sécurité : Notez que cette inscription d'application elle-même ne fournit aucune autorisation de site SharePoint - elle n'est utilisée que dans les étapes ultérieures pour permettre aux propriétaires du site SharePoint de lui accorder des autorisations sur un site SharePoint spécifique.

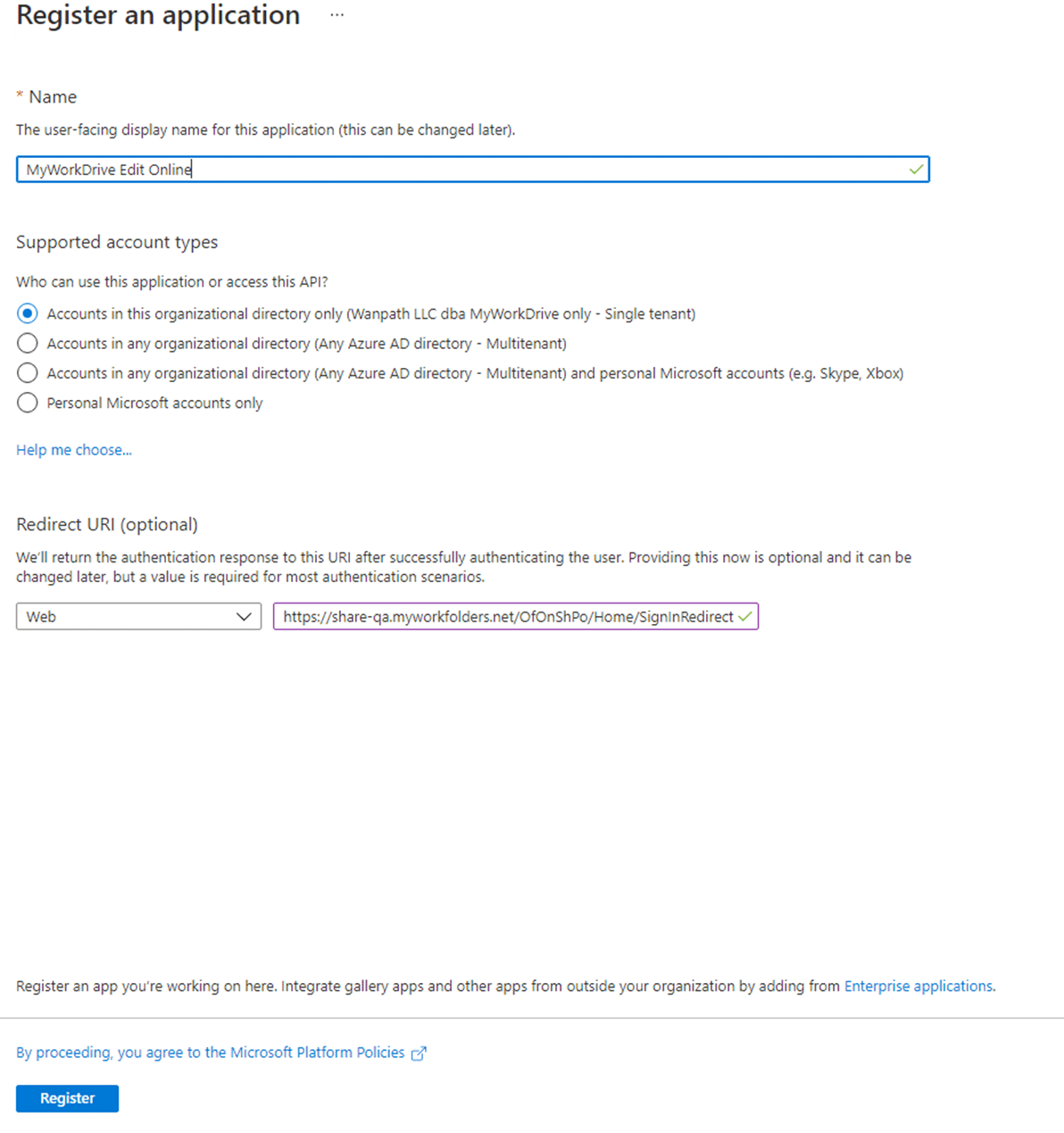

Créez un nouvel enregistrement d'application Azure AD dans le même Azure AD que l'abonnement Office 365 de votre utilisateur. Cela sera utilisé pour permettre aux administrateurs SharePoint de fournir des autorisations de site d'application d'API graphique.

Sur portal.azure.com, connectez-vous à l'aide du compte d'administrateur global. Affichez Azure Active Directory : https://portal.azure.com/#blade/Microsoft_AAD_IAM/ActiveDirectoryMenuBlade

Cliquez sur Enregistrements d'application : Créer un nouvel enregistrement

Fournissez un nom, les types de compte sélectionnés et insérez votre URL MyWorkDrive publique avec le sous-site ajouté de /OfOnShPo/Home/SignInRedirect

Cliquez sur S'inscrire

Optionnel:

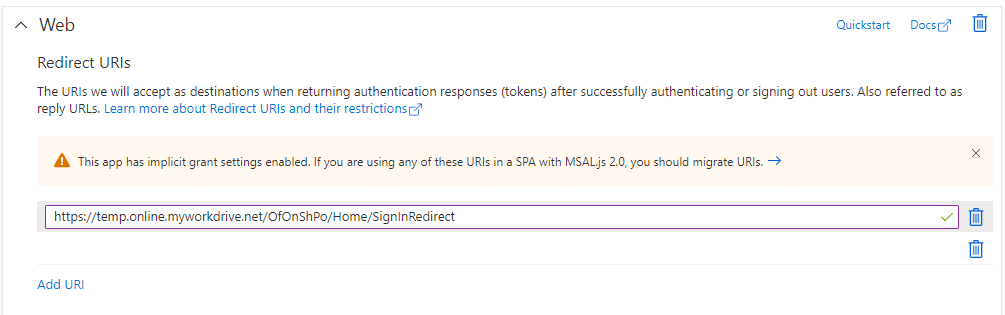

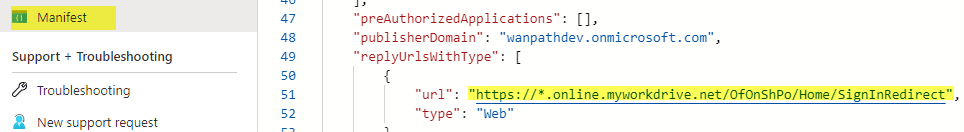

Au lieu d'utiliser votre propre URL de redirection de serveur public, vous pouvez utiliser notre nom d'hôte attribué à Cloudflare sous notre domaine MyWorkDrive.net. Dans ce cas, Cloudflare doit être autorisé du serveur MyWorkDrive à Cloudflare. Lorsque Cloudflare est utilisé, vous devrez entrer https://*.online.myworkdrive.net en tant qu'hôte autorisé pour votre application Azure AD client au lieu d'utiliser vos propres valeurs de nom d'hôte.

Les inscriptions d'applications Azure AD ne permettent pas d'entrer directement un caractère générique. Pour saisir un caractère générique, insérez une adresse temporaire telle que https://temp.online.myworkdrive.net/OfOnShPo/Home/SignInRedirect

Pour mettre à jour l'URL, cliquez sur Manifest pour modifier le manifeste et mettre à jour l'URL temporaire vers https://*.online.myworkdrive.net/OfOnShPo/Home/SignInRedirect.

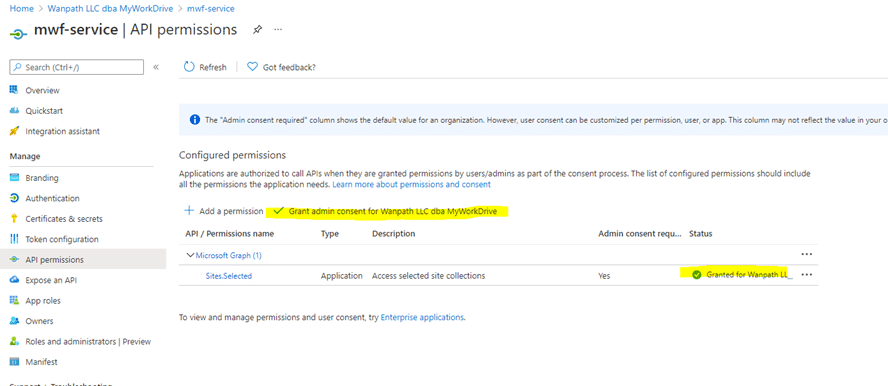

Autorisations API

Cliquez sur Autorisations API, Ajouter des autorisations d'application API Graph : Microsoft Graph - Sites.Selected

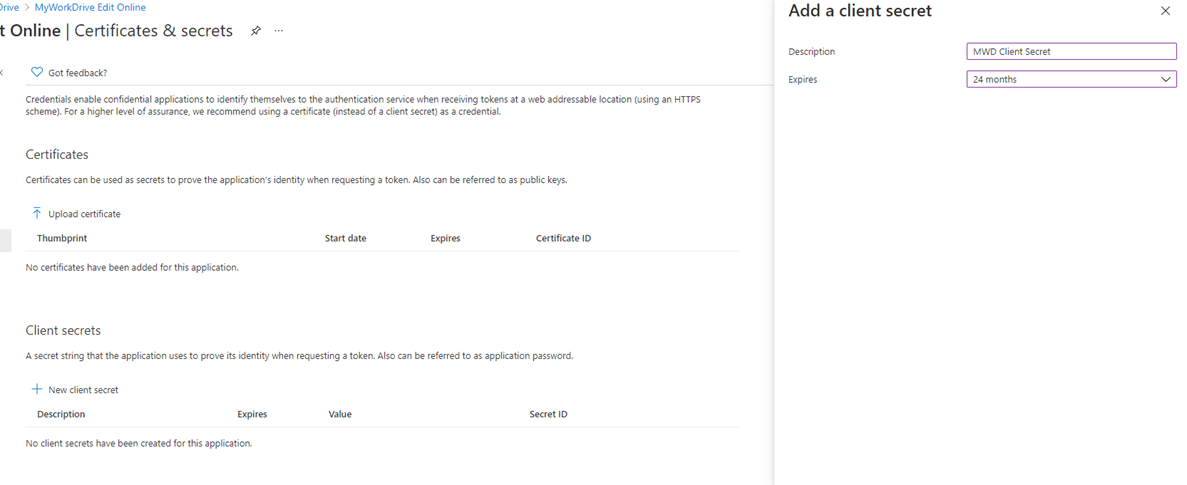

Créer un secret client : Certificats et secrets : Nouveau secret client

Notez la date d'expiration secrète du calendrier car elle devra être régénérée à ce moment-là et mise à jour sur tous les serveurs MyWorkDrive.

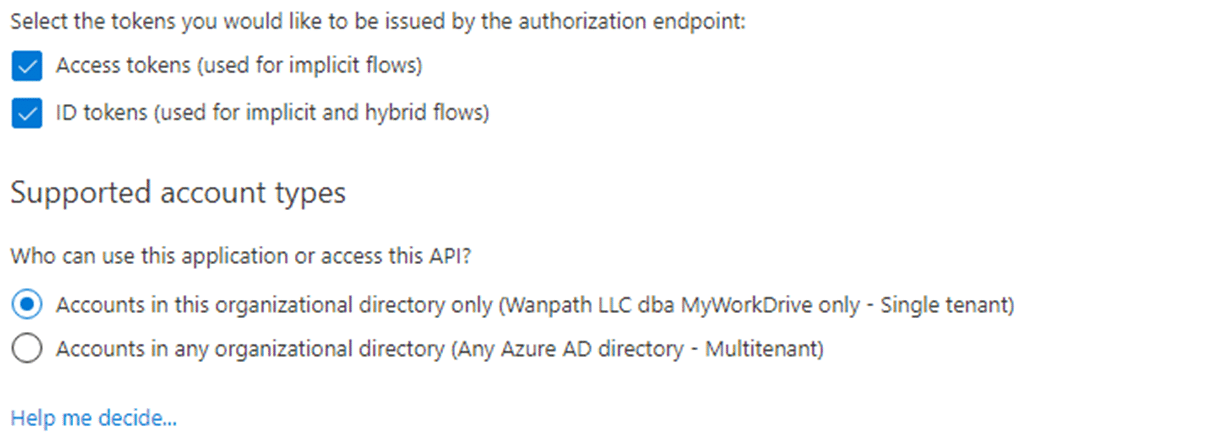

Cliquez sur Authentification : Activer les jetons d'accès et les jetons d'identification.

Copiez la valeur secrète du client (et non l'ID secret) : conservez-la sauvegardée et sécurisée car elle ne s'affichera que brièvement.

Cliquez sur Aperçu : Copiez l'ID de l'application (client) : Conservez cette valeur pour l'utiliser dans le panneau d'administration MyWorkDrive.

Copiez l'ID de l'annuaire (locataire) : conservez cette valeur pour l'utiliser dans le panneau d'administration MyWorkDrive.

*Notez l'expiration du secret client - il devra être renouvelé avant son expiration et mis à jour sur chaque serveur MyWorkDrive à l'avenir.

Mettez à jour la marque sur votre enregistrement d'application Azure AD personnalisé pour vérifier l'application ou ajouter le logo de l'entreprise si vous le souhaitez.

Le propriétaire du site SharePoint Online devra accorder des autorisations d'écriture à l'application Azure AD. Il existe plusieurs méthodes pour accorder des autorisations de site SharePoint à l'application Azure AD. Le plus simple est d'utiliser PnP PowerShell pour accorder l'autorisation. Pour accorder l'autorisation, le propriétaire SharePoint aura besoin de l'ID d'application d'enregistrement d'application Azure et de l'URL du site.

En plus d'utiliser PnP PowerShell, nous avons créé un Composant WebPart SharePoint disponible qui ajoute une application à un site SharePoint qui peut être utilisée pour accorder des autorisations.

Pour exécuter les applets de commande PnP PowerShell, vous devrez effectuer l'installation de PnP PowerShell et exécuter les commandes suivantes (en utilisant votre propre URL de site SharePoint) :

- Téléchargez et installez le module PnP PowerShell en exécutant :

Module d'installation PnP.PowerShell

- Connectez-vous au centre d'administration SharePoint Online de votre locataire et connectez-vous à l'aide d'un compte avec des autorisations de propriétaire sur le site SharePoint :

Connect-PnPOnline -Url https://wanpathdev.sharepoint.com/site/MyWorkDriveEdit -Interactive

- Accordez les autorisations d'écriture de l'application Azure AD au site :

Grant-PnPAzureADAppSitePermission -AppId 'xxxxxxx-xxxxxxx-xxxx-xxxx-xxxxxxxx' -DisplayName 'mwd-service' -Site 'https://wanpathdev.sharepoint.com/sites/MyWorkDriveEdit' -Autorisations d'écriture

Étape 4 : configuration du serveur MyWorkDrive

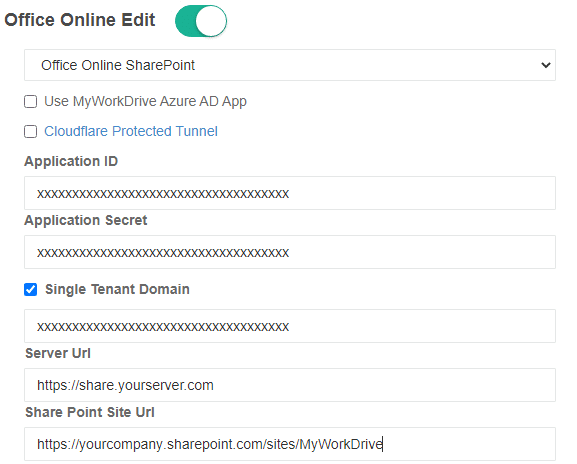

Collez les valeurs de l'ID d'application Azure AD, du secret, de l'ID de domaine à locataire unique, de l'URL de votre serveur et enfin de l'URL de votre site SharePoint :

Office Online Editing utilisant le site SharePoint devrait maintenant être prêt à être testé à l'aide de votre enregistrement d'application Azure AD personnalisé.

Processus de verrouillage et de surveillance des fichiers

Lorsque les fichiers sont ouverts à l'aide de l'option d'édition SharePoint, ils sont verrouillés sur le serveur MyWorkDrive et configurés pour autoriser la co-édition. Si d'autres utilisateurs le souhaitent, ils peuvent co-éditer le fichier dans Office Online via le navigateur. Les utilisateurs de lecteur mappé traditionnel ou de bureau local recevront un message de verrouillage de fichier pendant que l'utilisateur a le fichier ouvert pour modification dans Office Online SharePoint Edit.

Le serveur MyWorkDrive surveillera les fichiers pour les modifications toutes les 1 minute. Si des modifications sont trouvées, elles seront copiées dans le partage de fichiers Windows. Si aucune modification n'est trouvée, MyWorkDrive tentera de déterminer si l'utilisateur a terminé la modification. Si l'utilisateur ferme l'onglet du navigateur, le fichier sera supprimé de SharePoint immédiatement après avoir copié les modifications dans le partage de fichiers Windows via MyWorkDrive. Si la communication est perdue, MyWorkDrive tentera de supprimer le fichier jusqu'à ce qu'il soit déverrouillé sur SharePoint.

MyWorkDrive tentera de fermer l'onglet du navigateur de l'utilisateur si aucune modification n'est apportée au document qui dépasse le paramètre de délai d'inactivité global.

Paramètres de délai d'expiration de la session

Pour empêcher les utilisateurs de garder les fichiers inactifs ouverts pour la coédition, les clients peuvent souhaiter définir des paramètres de délai d'inactivité https://docs.microsoft.com/en-us/sharepoint/sign-out-inactive-users.

- La stratégie s'applique à l'ensemble du locataire et ne peut pas être étendue aux utilisateurs/utilisateurs ou aux sites SharePoint.

- Il ne déconnectera pas les utilisateurs qui se trouvent sur des appareils gérés ou ne sélectionnera pas Maintenir la connexion lors de la connexion (Il ne déconnectera pas les utilisateurs qui se trouvent sur des appareils gérés ou ne sélectionnera pas Maintenir la connexion lors de la connexion).

Des politiques d'accès conditionnel peuvent également être utilisées https://docs.microsoft.com/en-us/azure/active-directory/active-directory-conditional-access-technical-reference#cloud-apps-assignments.